סופוס, מובילה גלובלית באבטחת סייבר של הדור הבא, פרסמה סדרת תחקירים מקיפה אודות תוכנת הכופר Conti המפרטת כיצד התקפה של Conti מתפתחת לאורך 5 ימים, את המאפיינים הטכניים שלה ואת התנהגות התוקפים, וכן עצות למנהלי IT, חוקרי אבטחה ומקצועני אבטחה.

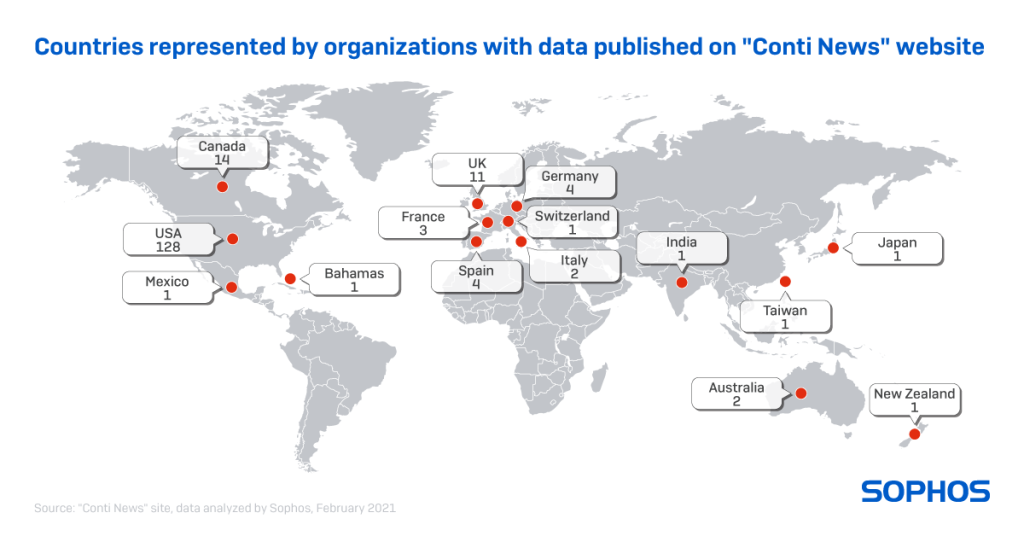

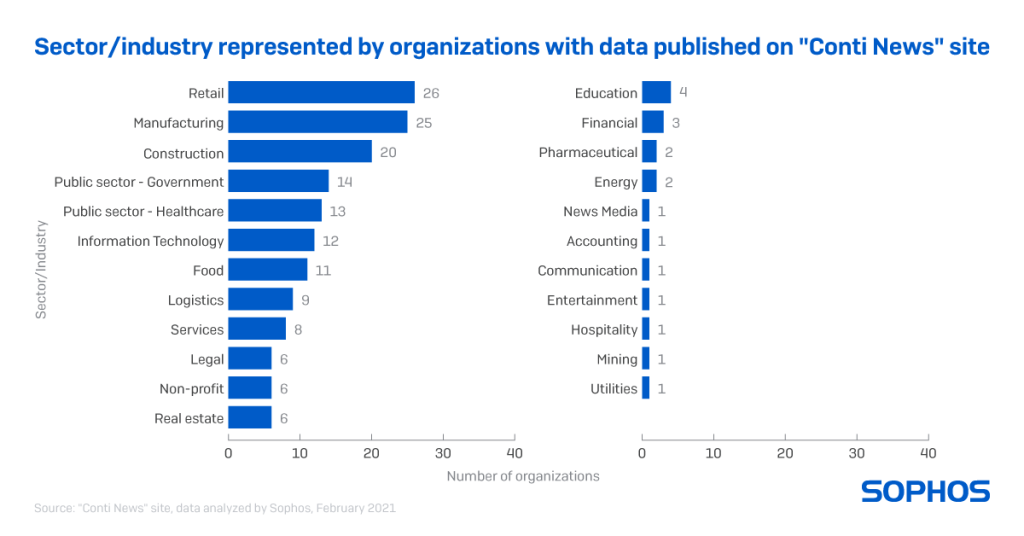

Conti היא תוכנת כופר ב"סחיטה כפולה" המופעלת על ידי גורם אנושי. התוקפים גונבים נתונים מיעדיהם לפני שהם מצפינים אותם, ואז מאיימים לחשוף את המידע הגנוב באתר "Conti News" אם הארגון לא משלם את הכופר. נכון להיום, מפרסם האתר נתונים שנגנבו מלפחות 180 קורבנות. סופוס יצרה פרופיל של הנפגעים על פי המידע שפורסם באתר.

המחקר הראשון "A Coni Ransomware Attack Day-by-Day", מציג את רצף הזמן של מתקפת Conti פעילה, מהפריצה הראשונית ועד החזרה לעבודה של ארגון המטרה, לצד פעילות צוות התגובה Sophos Rapid Respons שניטרל, הכיל וחקר את ההתקפה. הדוח כולל גם סממני תקיפה (IoC), טקטיקות, טכניקות ותהליכים (TTP) אשר מסייעים למגינים לאתר התקפות Conti עתידיות ולהתגונן מפניהן.

בצד הטכני, מציגים חוקרי SophosLabs בדוח "Conti Ransomware: Evasive by Nature" כיצד התוקפים מסוגלים לחסום ניתוח של תוכנת הכופר באמצעות פריסת אותות של Cobalt Strike, תוכנת המשמשת לבחינת הגנות בארגון, על גבי המכונות המותקפות. לאחר מכן הם טוענים את הקוד ישירות אל תוך הזיכרון, כך שהם אינם משאירים ממצאים שהחוקרים יכולים לבחון.

"זו הייתה התקפה מהירה ובעלת פוטנציאל הרסני מאוד", אמר פיטר מקינזי, מנהל צוות Rapid Response בסופוס. "גילינו כי התוקפים הצליחו לפרוץ לרשת המטרה ולקבל גישה להרשאות מנהל דומיין תוך 16 דקות מרגע ניצול פירצה בפיירוול. תוך שעות, התוקפים הצליחו להפעיל את אותות Cobalt Strike על השרתים שהפכו לשדרה המרכזית למתקפת הכופר".

"בהתקפות הנשלטות על ידי אנשים, התוקפים יכולים לבצע התאמות ולהגיב למצבים משתנים בזמן אמת. במקרה הזה, התוקפים השיגו במקביל גישה לשני שרתים, כך שכאשר המותקפים זיהו ונטרלו את אחד מהם – הם האמינו שהם הצליחו לעצור את ההתקפה בזמן – אף התוקפים פשוט החליפו שרת והמשיכו את ההתקפה באמצעות השרת החלופי. יצירת תוכנית ב' היא גישה נפוצה בהתקפות בהפעלה אנושית. זו תזכורת לכך שרק בגלל שפעילות חשודה מסויימת ברשת נעצרה, אין להסיק מכך שההתקפה באמת הסתיימה".

"לאחר חילוץ הנתונים, התוקפים הפעילו Cobalt Strike בכמעט 300 מכשירים והפעילו את תוכנת הכופר. הצד המותקף נותר ללא אפשרויות, אלא לכבות תשתית חיונית ולעצור את הפעילות השוטפת. לאחר מכן הצד המותקף יצר קשר עם סופוס, שהצליחו לנטרל ולהכיל את ההתקפה תוך 45 דקות. בתוך יום אחד הארגון המותקף הצליח לאחזר מחשבים שנפגעו ולחזור לפעילות מלאה", אמר מקינזי.

הדוח השלישי "What to Expect When You’ve Been Hit with Conti Ransomware" מספק הנחיות למנהלי IT המתמודדים עם הפגיעות של מתקפת Conti. הדוח מפרט איך לפעול באופן מיידי, ולאחר מכן מספק צ'ק ליסט של 12 נקודות שיסייעו למנהלי IT לחקור את ההתקפה. הרשימה מסכמת את הפעולות שתוקפי Conti עלולים לבצע במהלך שהותם ברשת, וכן את ה- TTP המרכזיים בהם הם צפויים להשתמש. כמו כן, כוללת הרשימה המלצות מעשיות.

"יש חברות שאין להן גישה לצוות אבטחת IT ייעודי, ולעיתים קרובות זהו מנהל ה-IT שנמצא בקו ההתקפה הראשון של תוכנת הכופר", אמר מקינזי. "הם אלה שמגיעים לעבודה בוקר אחד כדי לגלות שהכל נעול ומוצאים את מכתב דרישת הכופר על המסך. לעיתים דרישות אלו מלוות בהודעות דואר אלקטרוני מאיימות או בשיחות. בהתבסס על תהליך ציד האיומים שביצענו, פיתחנו רשימת פעולות שיסייעו למנהלי IT לחצות את השעות הראשונות המאתגרות והמלחיצות, ולאחר מכן את הימים שלאחר המתקפה – היכן הם יכולים לקבל עזרה ולהניח יסודות לעתיד מאובטח יותר".

טיפים לצוות התגובה:

- כבו פרוטוקולים לשליטה מרחוק הפונים לרשת (RDP) כדי למנוע מהעבריינים גישה לרשת

- אם יש צורך בגישה ל-RDP, עשו זאת מאחורי חיבור VPN

- השתמשו באבטחת מידע רב שכבתית כדי למנוע, להגן ולזהות מתקפות סייבר, כולל יכולות זיהוי ותגובה בנקודות קצה (EDR) וצוותים לתגובה מנוהלת אשר צופים ברשת 24/7

- היו מודעים ל-5 הסממנים המוקדמים לנוכחות תוקפים כדי לעצור מתקפות כופר

- צרו תוכנית תגובה יעילה לאירועים ועדכנו אותה על פי הצורך. אם אתם חשים שאין לכם את המשאבים או הכישורים כדי לעשות זאת, כדי לנטר איומים או להגיב לאירועים, שקלו לפנות למומחים חיצוניים.

סופוס מזהה רכיבים של Conti תחת אחת או יותר מההגדרות הבאות: HPmal/Conti-B, Mem/Conti-B, or Mem/Meter-D.